01.03.2026 р. – 3 блоки, присутній.

_

1. Куди повідомляти про інциденти?

У Польщі діють три основні групи національного рівня (CSIRT — Computer Security Incident Response Team):

A. CERT Polska (CSIRT NASK) – Для громадян та підприємств

Це найважливіший контактний пункт для більшості людей. Вони займаються інцидентами, що стосуються приватних осіб, малих та середніх підприємств, а також операторів критично важливих послуг.

Сторінка для повідомлень: incydent.cert.pl

Про що повідомляти: атаки на веб-сайти, фішинг (підроблені сторінки входу), шкідливе програмне забезпечення, витік даних.

Б. CSIRT GOV (Агентство внутрішньої безпеки) – Для адміністрації

Якщо інцидент стосується веб-додатку, що належить урядовій адміністрації (наприклад, веб-сайти міністерств, системи e-PUAP, gov.pl).

Веб-сайт: csirt.gov.pl

C. CSIRT MON (Польські збройні сили) – Для Міністерства оборони

Це стосується лише інфраструктури, пов’язаної з Міністерством національної оборони.

D. Власник додатка (Програми Bug Bounty / Responsible Disclosure)

Перш ніж повідомляти про інцидент державним органам (наприклад, якщо ви виявили вразливість у системі безпеки, але не стали жертвою атаки), перевірте, чи має компанія політику відповідального розкриття інформації.

Знайдіть файл /.well-known/security.txt на домені додатка (наприклад, example.com/.well-known/security.txt). Там ви знайдете інструкцію, як безпечно повідомити розробників про помилку.

Е. Управління з питань захисту персональних даних (UODO)

Якщо інцидент у веб-додатку призвів до витоку персональних даних (ваших або ваших клієнтів), адміністратор даних зобов’язаний повідомити про це Управління з питань захисту персональних даних (UODO) протягом 72 годин.

Веб-сайт: uodo.gov.pl

F. Поліція / Прокуратура

Як повідомити про інцидент? (Покрокова інструкція)

Щоб заявка була ефективною, вона має містити якомога більше технічних деталей. Ось що потрібно підготувати:

URL-адреса: Точне посилання на додаток або підсторінку, де виникла проблема.

Опис події: Що сталося? (наприклад, сайт перестав працювати, з’явилося повідомлення про вимагання викупу, дані користувачів стали доступними для всіх).

Час події: Коли ви помітили інцидент (дата та час).

Докази (дуже важливі):

Знімки екрана (скріншоти): Покажіть помилку, підозрілу форму або повідомлення.

Журнали сервера: Якщо ви є власником додатка, додайте журнали (наприклад, із сервера Apache/Nginx).

Заголовки HTTP / Дані запиту: Якщо ви фахівець і виявили вразливість, опишіть її тип (наприклад, XSS або SQL-ін’єкція).

Ваші контактні дані: щоб фахівці з CERT могли уточнити деталі.

інфраструктура як послуга

програмне забезпечення як послуга

_

-

Мета заняття

Метою занять було ознайомлення студентів з предметом «Безпека веб-додатків», обговорення правил та програми курсу, а також ознайомлення з процесом вибору та придбання домену та веб-хостингу для WordPress, разом із початковим налаштуванням придбаного хостингового середовища. -

Вступ до безпеки веб-додатків

Під час першого блоку занять було детально обговорено цілі курсу «Безпека веб-додатків», його графік та критерії оцінювання. Також було представлено опис курсу, в якому вказано на ключові питання, що будуть розглядатися протягом семестру, з особливим акцентом на ідентифікації загроз та методах їх запобігання в контексті веб-додатків. -

Вибір та придбання домену й веб-хостингу для WordPress

У цій частині занять студенти ознайомилися з практичними аспектами вибору та придбання інтернет-домену та відповідного пакету хостингу, оптимізованого під систему WordPress. Було розглянуто низку факторів, що впливають на вибір, таких як:-

Критерії вибору домену: доступність, розширення (наприклад, .pl, .com), інтуїтивність та легкість запам'ятовування. Було обрано домен MyUniversity.pl

-

Критерії вибору хостингу: тип хостингу (наприклад, спільний хостинг), технічні параметри сервера (наприклад, версія PHP, ліміт передачі даних, ємність SSD-диска), розташування сервера, технічна підтримка, співвідношення ціни та пропонованих послуг, а також функції безпеки.

Також наведено приклади ринкових пропозицій та поради щодо процесу придбання.

-

-

Початкове налаштування придбаного хостингу

Останній блок занять був присвячений демонстрації та обговоренню_

інфраструктура як послуга

програмне забезпечення як послуга

_не перші кроки після придбання

_

інфраструктура як послуга

програмне забезпечення як послуга

_хостингової послуги. Було продемонстровано процес входу в адміністративну панель хостингу (LH.pl) та представлено її основні функції. Основну увагу було приділено:

-

Орієнтуванню та розумінню структури каталогів сервера (наприклад, public_html).

-

Огляд управління версією PHP, доступною для домену.

-

Попереднє ознайомлення з інструментами для управління файлами та можливими варіантами налаштування баз даних, які стануть основою для майбутньої інсталяції WordPress.

-

-

Висновки

Усі цілі занять, визначені на 01.03.2026, були досягнуті. Студенти отримали комплексне введення в предмет «Безпека веб-додатків», здобули знання щодо усвідомленого вибору та придбання домену та хостингу, а також ознайомилися з основними кроками ініціалізації серверного середовища. Це становить міцну базу для подальшої практичної роботи у сфері створення та захисту веб-сайтів на базі системи WordPress.

15.03.2026 р. – 1 блок, присутній.

-

Адреса хоста:serwer425538.lh.pl

-

Версія PHP:8.4 (остання стабільна версія, що забезпечує високу продуктивність)

-

Розділення каталогів:увімкнено (забезпечує безпеку між окремими сторінками)

-

Мультипошта:Увімкнено

-

serwer425538– основний обліковий запис (повний доступ).

-

serwer425538_2384→/public_html/2384.myuniversity.pl

-

serwer425538_4174→/public_html/4174.myuniversity.pl

-

serwer425538_4175→/public_html/4175.myuniversity.pl

-

serwer425538_4177→/public_html/4177.myuniversity.pl

-

serwer425538_4183→/public_html/4183.myuniversity.pl

-

2384.myuniversity.pl

-

4174.myuniversity.pl

-

4175.myuniversity.pl

-

4177.myuniversity.pl

-

4183.myuniversity.pl

-

Реалізація:Створено зразкову демонстраційну сторінку.

-

Мультимедіа:Для наповнення сторінки контентом було використано інструменти штучного інтелекту (ШІ) для створення унікальних зображень та графіки, які було додано до медіабібліотеки WordPress.

29 березня 2026 р. – 3 блоки, присутній.

1 блок. Огляд адміністративної панелі та інцидент безпеки

У першому блоці занять було проведено детальний огляд адміністративної панелі, під час якого студентам було продемонстровано створені раніше веб-сайти. Студенти мали можливість ознайомитися з інтерфейсом управління своїми веб-сайтами, зокрема з доступом до файлів, баз даних та основними налаштуваннями WordPress. Ключовим елементом цієї частини занять було також обговорення інциденту з безпекою, який стався на спільному сервері. Було представлено характер інциденту, його потенційні наслідки та вжиті заходи для його вирішення та запобігання подібним ситуаціям у майбутньому. Було підкреслено важливість регулярних оновлень, надійних паролів та моніторингу активності на сервері як основних елементів забезпечення безпеки веб-додатків.

2-й блок. Презентація про фототролінг та студентські сайти

Другий блок занять розпочався з презентації, присвяченої явищу фототролінгу. Було розглянуто його визначення, приклади та вплив на імідж і безпеку в мережі, приділивши особливу увагу етичним та правовим аспектам, пов’язаним із маніпулюванням зображеннями в Інтернеті. Потім студенти презентували свої веб-сайти, які були попередньо встановлені та налаштовані в системі WordPress. Кожен студент представив свій сайт, обговоривши окремі елементи проекту, застосовані рішення та виклики, з якими зіткнувся. Це була нагода для обміну досвідом та конструктивної критики.

3 блок. Основні цифрові цілі ЄС, висновки звіту за 2025 рік та безпека веб-сайтів GOV.PL

У рамках третього блоку занять було представлено та обговорено основні цифрові цілі Європейського Союзу до 2030 року, які включають:

-

Цифрові компетенції населення: Прагнення до того, щоб принаймні 80 % осіб віком 16–74 років володіли базовими цифровими навичками, а в ЄС було зайнято щонайменше 20 мільйонів фахівців у сфері ІКТ, серед яких більшу частку становили б жінки.

-

Безпечна та стабільна цифрова інфраструктура: Забезпечення всіх кінцевих користувачів доступом до гігабітної мережі та надшвидкісної бездротової мережі (принаймні 5G) у всіх населених районах. Метою також є те, щоб виробництво найсучасніших напівпровідників в ЄС становило щонайменше 20 % від світового обсягу виробництва, було створено 10 000 кліматично нейтральних периферійних вузлів, а до 2025 року ЄС мав у своєму розпорядженні перший комп’ютер з квантовим прискоренням.

-

Цифрова трансформація підприємств: Передбачається, що щонайменше 75 % підприємств ЄС використовуватимуть хмарні обчислення, великі масиви даних або штучний інтелект; понад 90 % МСП досягнуть базового рівня використання цифрових технологій, а кількість «єдинорогів» має щонайменше подвоїтися.

-

Цифровізація державних послуг: Мета полягає в тому, щоб 100 % ключових державних послуг були доступні в Інтернеті для громадян та підприємств, а 100 % громадян мали доступ до електронної медичної документації та засобів електронної ідентифікації (eID), визнаних у всій ЄС.

Також було розглянуто основні висновки звіту за 2025 рік, які вказують на:

-

Цифрова інфраструктура: Повільний розвиток волоконно-оптичних мереж та автономних мереж 5G.

-

Цифровізацію підприємств: Покращення використання штучного інтелекту, хмарних обчислень та великих масивів даних підприємствами, але з необхідністю прискорення цього процесу.

-

Цифрові навички: Той факт, що лише 55,6 % європейців володіють базовими цифровими навичками, а також постійний брак висококваліфікованих фахівців у сфері ІКТ, особливо жінок.

-

Цифровізація державних послуг: Постійний прогрес у цифровізації ключових державних послуг, однак із помітним залученням постачальників з-поза меж ЄС у значній частині урядової цифрової інфраструктури.

У контексті безпеки веб-додатків було представлено інформацію про SSL-захист веб-сайтів доменів GOV.PL, підкресливши їхнє значення для захисту даних користувачів та забезпечення надійності державних сервісів. Також було проведено тестування електронних послуг на окремих веб-сайтах, таких як:

-

https://www.e-sad.gov.pl/

Метою тестування було практичне ознайомлення з роботою та засобами захисту різних державних веб-сайтів.

![]()

_

інфраструктура як послуга

програмне забезпечення як послуга

_

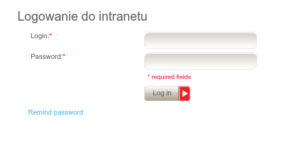

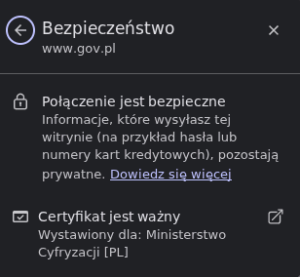

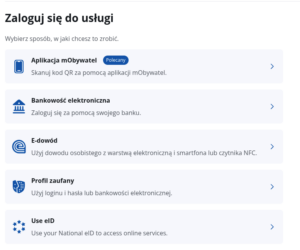

- Вхід в інтранет без SSL: Перша частина зображення показує форму входу в інтранет, що містить поля «Login» та «Password». Згідно з інформацією у запиті, ця сторінка є незахищеною. Відсутність видимих індикаторів безпеки, таких як іконка замка або протокол HTTPS в URL-адресі, свідчить про те, що дані, введені в цю форму, можуть передаватися в незашифрованому вигляді.

-

Безпека сайту www.gov.pl та вхід до сервісів: Друга частина зображення, що стосується сайту www.gov.pl, чітко вказує на безпечне з'єднання. Панель безпеки повідомляє: «З'єднання безпечне» та «Сертифікат дійсний. Видано для: Міністерства цифровізації [PL]». Це означає, що веб-сайт використовує протокол SSL/TLS, що забезпечує шифрування переданих даних. Нижче наведено різні методи входу в сервіси, зокрема «Додаток mObywatel», «Електронне банківництво», «Е-посвідчення», «Довірений профіль» та «Use eID», які є безпечними методами автентифікації.

1. Локально

-

Опис: У моделі On-Premises вся ІТ-інфраструктура управляється та підтримується користувачем (компанією) у власному центрі обробки даних. Це охоплює як апаратне забезпечення (сервери, системи зберігання даних, мережу), так і програмне забезпечення (віртуалізацію, операційну систему, середовище виконання, додатки та дані).

-

Управління:

-

Ви керуєте: Усіма рівнями – від сі

_

інфраструктура як послуга

програмне забезпечення як послуга

_від масиву даних, серверів, віртуалізації, операційної системи, проміжного програмного забезпечення (middleware), середовища виконання (runtime) та даних аж до додатків.

-

-

Відмінності: Це модель, в якій користувач має найбільший контроль, але водночас несе повну відповідальність та витрати, пов'язані з придбанням, утриманням та управлінням усією інфраструктурою.

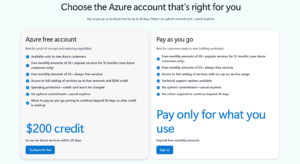

2. Інфраструктура як послуга (IaaS)

_

інфраструктура як послуга

програмне забезпечення як послуга

_

-

Опис: У моделі IaaS постачальник хмарних послуг надає базову обчислювальну інфраструктуру, таку як віртуальні машини, системи зберігання даних та мережу. Користувач має контроль над операційною системою, середовищем виконання, додатками та даними.

-

Управління:

-

Ви керуєте: Додатками, даними, середовищем виконання (runtime), проміжним програмним забезпеченням (middleware) та операційною системою (O/S).

-

Інші відповідають за (постачальник): Віртуалізацією, серверами, системами зберігання даних (storage) та мережею (networking).

-

-

Відмінності: У порівнянні з On-Premises, IaaS звільняє користувача від управління фізичним обладнанням та віртуалізацією, пропонуючи більшу гнучкість та масштабованість. Однак користувач все ще має значний контроль над програмним середовищем.

3. Платформа як послуга (PaaS)

-

Опис: PaaS — це модель, в якій хмарний провайдер надає середовище для створення, запуску та управління додатками. Це включає операційну систему, середовище виконання, проміжне програмне забезпечення та базову інфраструктуру. Користувач зосереджується виключно на своїх додатках та даних.

-

Управління:

-

Ви керуєте: Додатками та даними.

- _інфраструктура як послуга

програмне забезпечення як послуга

_Інші керують (постачальник): Середовищем виконання (runtime), проміжним програмним забезпеченням (middleware), операційною системою (O/S), віртуалізацією, серверами, системами зберігання даних (storage) та мережею (networking).

-

-

Відмінності: PaaS йде на крок далі, ніж IaaS, звільняючи користувача від управління операційною системою та середовищем виконання. Це ідеальне рішення для розробників, які хочуть зосередитися на кодуванні, а не на управлінні інфраструктурою.

4. Програмне забезпечення як послуга (SaaS)

Опис: SaaS — це модель, в якій хмарний провайдер хостує та управляє всією програмою, надаючи її кінцевим користувачам через Інтернет. Користувач користується готовим програмним забезпеченням, не турбуючись про жодні аспекти інфраструктури чи платформи.

-

Управління:

-

Інші керують (постачальник): Усіма рівнями — від мережі, через системи зберігання даних, сервери, віртуалізацію, операційну систему, проміжне програмне забезпечення, середовище виконання, дані, аж до додатків.

-

-

Відмінності: У моделі SaaS користувач має найменший контроль над інфраструктурою та програмним забезпеченням, але водночас несе найменшу відповідальність за їхнє обслуговування. Це модель «plug-and-play», де постачальник займається всім, а клієнт лише користується послугою (наприклад, Gmail, Salesforce).

Підсумовуючи відмінності:

-

Локальне розгортання: Повний контроль і повна відповідальність користувача.

-

IaaS: Користувач управляє програмними рівнями (від ОС і вище), постачальник управляє фізичною інфраструктурою та віртуалізацією.

-

PaaS: Користувач управляє лише додатками та даними, а постачальник — усією платформою та інфраструктурою.

-

SaaS: Постачальник управляє всім, користувач користується готовим додатком.

У міру переходу від локальних рішень до SaaS сфера відповідальності користувача зменшується, а відповідальність постачальника зростає, що призводить до меншого контролю, але й меншого операційного навантаження для клієнта.

1. Куди повідомляти про інциденти?

У Польщі діють три основні групи національного рівня (CSIRT — Computer Security Incident Response Team):

A. CERT Polska (CSIRT NASK) – Для громадян та підприємств

Це найважливіший контактний пункт для більшості людей. Вони займаються інцидентами, що стосуються приватних осіб, малих та середніх підприємств, а також операторів критично важливих послуг.

-

Сторінка для подання заявок: incydent.cert.pl

-

Про що повідомляти: Атаки на веб-сайти, фішинг (підроблені панелі входу), шкідливе програмне забезпечення, витік даних.

Б. CSIRT GOV (Агентство внутрішньої безпеки) – Для адміністрації

Якщо інцидент стосується веб-додатку, що належить урядовій адміністрації (наприклад, веб-сайти міністерств, системи e-PUAP, gov.pl).

-

Сторінка: csirt.gov.pl

C. CSIRT MON (Польські збройні сили) – Для Міністерства оборони

Це стосується лише інфраструктури, пов’язаної з Міністерством національної оборони.

D. Власник додатка (Програми Bug Bounty / Responsible Disclosure)

Перш ніж повідомляти про інцидент державним органам (наприклад, якщо ви виявили вразливість у системі безпеки, але не стали жертвою атаки), перевірте, чи має компанія політику Responsible Disclosure.

-

Знайдіть файл /.well-known/security.txt на домені додатка (наприклад, example.com/.well-known/security.txt). Там ви знайдете інструкцію, як безпечно повідомити розробників про помилку.

Е. Управління з питань захисту персональних даних (UODO)

Якщо інцидент у веб-додатку призвів до витоку персональних даних

1. Куди повідомляти про інциденти?

У Польщі діють три основні групи національного рівня (CSIRT — Computer Security Incident Response Team):

A. CERT Polska (CSIRT NASK) – Для громадян та підприємств

Це найважливіший контактний пункт для більшості людей. Вони займаються інцидентами, що стосуються приватних осіб, малих та середніх підприємств, а також операторів критично важливих послуг.

Сторінка для повідомлень: incydent.cert.pl

Про що повідомляти: атаки на веб-сайти, фішинг (підроблені сторінки входу), шкідливе програмне забезпечення, витік даних.

Б. CSIRT GOV (Агентство внутрішньої безпеки) – Для адміністрації

Якщо інцидент стосується веб-додатку, що належить урядовій адміністрації (наприклад, веб-сайти міністерств, системи e-PUAP, gov.pl).

Веб-сайт: csirt.gov.pl

C. CSIRT MON (Польські збройні сили) – Для Міністерства оборони

Це стосується лише інфраструктури, пов’язаної з Міністерством національної оборони.

D. Власник додатка (Програми Bug Bounty / Responsible Disclosure)

Перш ніж повідомляти про інцидент державним органам (наприклад, якщо ви виявили вразливість у системі безпеки, але не стали жертвою атаки), перевірте, чи має компанія політику відповідального розкриття інформації.

Знайдіть файл /.well-known/security.txt на домені додатка (наприклад, example.com/.well-known/security.txt). Там ви знайдете інструкцію, як безпечно повідомити розробників про помилку.

Е. Управління з питань захисту персональних даних (UODO)

Якщо інцидент у веб-додатку призвів до витоку персональних даних (ваших або ваших клієнтів), адміністратор даних зобов’язаний повідомити про це Управління з питань захисту персональних даних (UODO) протягом 72 годин.

Веб-сайт: uodo.gov.pl

F. Поліція / Прокуратура

Як повідомити про інцидент? (Покрокова інструкція)

Щоб заявка була ефективною, вона має містити якомога більше технічних деталей. Ось що потрібно підготувати:

URL-адреса: Точне посилання на додаток або підсторінку, де виникла проблема.

Опис події: Що сталося? (наприклад, сайт перестав працювати, з’явилося повідомлення про вимагання викупу, дані користувачів стали доступними для всіх).

Час події: Коли ви помітили інцидент (дата та час).

Докази (дуже важливі):

Знімки екрана (скріншоти): Покажіть помилку, підозрілу форму або повідомлення.

Журнали сервера: Якщо ви є власником додатка, додайте журнали (наприклад, із сервера Apache/Nginx).

Заголовки HTTP / Дані запиту: Якщо ви фахівець і виявили вразливість, опишіть її тип (наприклад, XSS або SQL-ін’єкція).

Ваші контактні дані: щоб фахівці з CERT могли уточнити деталі.

(твоїх або твоїх клієнтів), адміністратор даних зобов’язаний повідомити про це Управління (Ваших або Ваших клієнтів), адміністратор даних зобов'язаний повідомити про це до Управління з питань захисту персональних даних (UODO) протягом 72 годин.

-

Сторінка: uodo.gov.pl

F. Поліція / Прокуратура

Як повідомити про інцидент? (Покрокова інструкція)

Щоб заявка була ефективною, вона має містити якомога більше технічних деталей. Ось що потрібно підготувати:

-

URL-адреса: Точне посилання на додаток або підсторінку, до якої стосується проблема.

-

Опис події: Що сталося? (наприклад, сайт перестав працювати, з'явилося повідомлення про викуп, дані користувачів стали доступними для всіх).

-

Час події: Коли ви помітили інцидент (дата та час).

-

Докази (дуже важливі):

-

Знімки екрана (скріншоти): Покажіть помилку, підозрілу форму або повідомлення.

-

Журнали сервера: Якщо ви є власником додатка, додайте логи (наприклад, з сервера Apache/Nginx).

-

Заголовки HTTP / Дані запиту: Якщо ви фахівець і виявили вразливість, опишіть метод (наприклад, помилку типу XSS або SQL-ін'єкцію).

-

-

Ваші контактні дані: Щоб експерти з CERT могли уточнити деталі.

Санкції, передбачені Директивою NIS2 (кібербезпека)

З 2024/2025 року в Польщі ключове значення має закон про Національну систему кібербезпеки (що впроваджує NIS2). У цьому випадку штрафи накладаються не за витік персональних даних, а за відсутність стійкості інфраструктури.

-

Для кого це актуально: Енергетика, транспорт, банківська справа, охорона здоров'я, виробництво харчових продуктів і навіть поводження з відходами.

-

Штрафи:

-

Для ключових суб’єктів: до 10 млн євро або 2% від загального обороту.

-

Для важливих суб’єктів: до 7 млн євро або 1,4% від загального обороту.

-

-

За що? За відсутність впровадження системи управління ризиками, відсутність аудитів, відсутність повідомлень про інциденти (навіть ті, що не призвели до витоку даних, а лише до простою системи).

Фототролінг

Виявлені суб’єкти

-

Юридична фірма: Depicta Legal (раніше діяла під назвою Fechner Legal)[2][3].

Це німецька юридична фірма з офісом у Берліні, яку очолює адвокат Робертом Фехнером[2][3]. Ця юридична фірма спеціалізується на масовій розсиланні досудових вимог про сплату (нім. Abmahnung) за порушення авторських прав на фотографії в Інтернеті[3]. -

Компанія з Варшави, що надає послуги з обслуговування серверів та моніторингу: PhotoClaim Sp. z o.o.[3][4]

Компанія, зареєстрована у Варшаві (з офісом на вул. Вонхоцькій)[4]. Вона має інформаційні системи та сервери, які безперервно (24/7) сканують Інтернет за допомогою передових алгоритмів розпізнавання зображень, шукаючи фотографії, використані без ліцензії, відповідного підпису автора або такі, що виходять за межі дозволеного використання[1]. (У доказовій документації іноді згадується також пов’язана німецька компанія RightsPilot UG[5]). -

Фотограф і власник компанії з Варшави: Ніко Трінкхаус[1][6].

Німецький фотограф, мандрівник і підприємець. Він є засновником та головою правління варшавської компанії PhotoClaim[1][6]. Сам є автором тисяч привабливих фотографій (які, зокрема, розміщені на його платформі Sumfinity)[7][8]. Саме його роботи (поряд з роботами кількох інших фотографів, що співпрацюють з ним, таких як Жан Клод Кастор чи Анна Нетцель) дуже часто стають предметом судових позовів[2][3].

Механізм дії (фототролінг)

Ця схема є високоавтоматизованою і ґрунтується на певній інформаційній прогалині з боку власників веб-сайтів, а також на використанні суворого німецького законодавства про авторське право. Вона складається з таких етапів:

1. «Закидання приманки» (публікація фотографій)

Фотограф (Ніко Трінкхаус або інші пов’язані з ним автори) публікує в мережі дуже привабливі візуально фотографії (часто на тему подорожей, архітектури, бізнесу)[3][7]. Ці фотографії легко позиціонуються у пошуковій системі Google Images. Іноді вони надаються на умовах ліцензій, які вимагають дуже специфічного, технічно складного способу зазначення авторства (наприклад, вимога розміщення активного посилання саме у визначеному місці) — у разі найменшої помилки ліцензія втрачає чинність.

2. Автоматизований моніторинг та збір доказів

Боти та сервери, що належать PhotoClaim, прочісують Інтернет[1]. Коли програмне забезпечення ідентифікує фотографію на блозі, корпоративному сайті чи навіть у соціальних мережах, доказ автоматично зберігається[9]. Робляться знімки екрана, архівується вихідний код сторінки та записується точна дата публікації[9].

3. Агресивна вимога про сплату (Повідомлення про порушення авторських прав)

Зібрані «докази» передаються до берлінської юридичної фірми Depicta Legal (Роберт Фехнер), яка надсилає власнику веб-сайту електронну або поштову вимогу про сплату[9]. Цей лист має дуже офіційний, залякуючий тон. Він містить, зокрема:

-

Звинувачення у незаконному використанні твору та порушенні особистих прав (наприклад, відсутність підпису автора)[2][9].

-

Дуже короткий термін для відповіді (часто лише кілька днів)[10].

4. Фінансові та юридичні вимоги

У листі від Depicta Legal зазвичай містяться дві основні вимоги:

-

Висока сума відшкодування: Юридична фірма не вимагає ринкової вартості фотографії (яка часто становить кільканадцять злотих на стокових сайтах), а базує свої вимоги на німецьких галузевих таблицях MFM (Mittelstandsgemeinschaft Foto-Marketing)[11]. Ці суми зазвичай становлять від кількох сотень до навіть кількох тисяч євро (наприклад, 1500 – 5000 EUR)[2][5]. До цього додаються витрати на послуги юриста (часто ще стільки ж) та витрати на доказову документацію[5].

-

Декларація про відмову від дій (Unterlassungserklärung): Це готовий бланк, що вимагає негайного видалення фотографії та відмови від її публікації в майбутньому[3][10]. Цей документ, якщо його підписати без змін, у світлі німецького права є довічний договір, що передбачає драконівські штрафні санкції (наприклад, 5000 євро) за кожне подальше опублікування фотографії[3][10] (навіть якщо воно залишилося в кеші пошукової системи або на старому поштовому сервері).

5. Залякування позовом до іноземного суду

Якщо потерпілий не сплатить, юридична фірма Depicta Legal може передавати справи до судів – найчастіше до національного суду в Берліні (Landgericht Berlin), аргументуючи це транскордонним характером порушення через німецьке громадянство/проживання фотографа[5]. Ці суди відомі тим, що виносять рішення на користь авторів. Витрати на судовий процес для підприємця з Польщі, як правило, непропорційно високі порівняно з вартістю самої фотографії[5][12]. Іноді ці суб’єкти також використовують Європейську процедуру у справах про дрібні позови[1].

Як юридична спільнота справляється з цим явищем?

Експерти з питань інтелектуальної власності та юристи, які представляють потерпілих (жертв тролінгу), не рекомендують самостійно звертатися до юридичної фірми Depicta Legal[3]. Головна рекомендація така:

-

Ніколи не підписуйте додану декларацію про відмову від дій (Unterlassungserklärung) у її первинній формі, а передати її юристу для внесення змін (так звана modifizierte Unterlassungserklärung)[3][10].

-

Не платіть одразу всю суму – вимоги бувають навмисно завищеними, а досвідчені адвокати можуть значно знизити ці суми під час переговорів про укладення угоди[2][3].

-

Негайно та назавжди видалити спірне фото з серверів та кеш-пам’яті[5].